Es un equipo que prueba cable ethernet para categoria 5, 5E y 6 para checar integridad del cableado, conectores, disponibilidad de servicio LAN, capacidad para manejar diversas velocidades de servicios, incluido VoIP (Voz sobre IP) y PoE (power over ethernet). Tambien se puede usar para detectar problemas de cortos, abiertos, diafonia, error en el cableado, longitud del cable, identificacion de cableado y puerto usado en el hub.

Sistemas Telemáticos

Vistas de página en total

viernes, 11 de marzo de 2011

jueves, 10 de marzo de 2011

Actividad Práctica Nº 12

Programación de un router de CISCO con redes LAN y WAN

En esta práctica realizaremos la conexión de tres redes LAN, las cuales conectaremos entre sí mediante la conexión de tres routers. A continuación se muestra un gráfico representativo de dicha actividad:

La red1 que esta conectada al router de la MESA1 está formada por un switch, al cual se le conectan dos ordenadores, y un ordenador conectado directamente al router.

La red2 está conectada al router de la MESA2 y está formada por un switch, al que se le conectarán dos ordenadores, y un módulo AccessPoint (Punto de acceso inalámbrico) que dará servicios a otros dos ordenadores.

La red3 está conectada al router de la MESA3 y está formada por un switch (al que se le conectan dos ordenadores) y un hub (al que se le conectan también dos ordenadores).

Esta red es la que se explica en la práctica anterior, la actividad Nº 11. Es esta red donde yo junto con mi grupo de trabajo, nos centramos en crear esta red. Las otras redes la crearon otro grupo de trabajo.

Una vez que disponemos de los elementos que forman las tres redes conectados, procederemos a configurar el router utilizando el cable de consola, para ello, procederé a explicar el procedimiento que tuve que realizar junto con mi grupo de trabajo (Nos encargamos de la red3 y del router de la MESA3):

Ø Los primeros pasos para la configuración de los routers están explicados en la actividad práctica anterior. No obstante recordaré lo más importante:

Para la programación procedemos de la siguiente forma (suponemos que sabemos la contraseña y no hay que cambiar el nombre del router):

MESA3 > enable

Password:

Password:

MESA3# configure terminal

MESA3(config)#interface fastethernet 0/0

MESA3(config-if)#IP address 192.168.44.254 255.255.255.0

MESA3(config-if)#exit

MESA3(config)#interface fastethernet 0/1

MESA3(config-if)#IP address 10.1.0.254 255.0.0.0

MESA3(config-if)#exit

MESA3(config)#exit

MESA3# copy running-config startup-config

MESA3(config-if)#IP address 192.168.44.254 255.255.255.0

MESA3(config-if)#exit

MESA3(config)#interface fastethernet 0/1

MESA3(config-if)#IP address 10.1.0.254 255.0.0.0

MESA3(config-if)#exit

MESA3(config)#exit

MESA3# copy running-config startup-config

Con esto le hemos indicado al router la dirección IP del puerto fastethernet 0/0 y la dirección del puerto fastethernet 0/1. Así conocerá la subred del switch y la subred del hub.

Cabe recordar que previamente se debe de poner a cada ordenador su IP, máscara de subred y puerta de enlace correspondiente. (Ver gráfico anterior).

Ø A continuación podemos realizar el enrutamiento estático o el enrutamiento dinámico. Antes que nada os mostraré algunas diferencias entre ambos:

El enrutamiento estático, consiste en añadir a cada router las redes que no conoce, para que este la reconozca, para ello introduciremos los siguientes comandos:

MESA3>enable

Password:

MESA3#config terminal

MESA3(config)#ip route 192.168.52.0 255.255.255.0 192.168.100.2

MESA3(config)#ip route 192.168.15.0 255.255.255.0 192.168.90.1

MESA3(config)#ip route 192.168.80.0 255.255.255.0 192.168.100.2

MESA3(config)#ip route 192.168.80.0 255.255.255.0 192.168.90.1

MESA3(config)#router rip

MESA3(config-router)#ver 2

MESA3(config-router)#exit

MESA3(config)#exit

MESA3# copy running-config startup-config

Por el contrario el enrutamiento dinámico consiste en indicarle a cada router las redes que conoce, para ello introduciremos los siguientes comandos:

MESA3>enable

Password:

MESA3#config terminal

MESA3(config)#router rip

MESA3(config-router)#network 192.168.44.0

MESA3(config-router)#network 10.1.0.0

MESA3(config-router)#network 192.168.100.0

MESA3(config-router)#network 192.168.90.0

MESA3(config-router)#ver 2

MESA3(config-router)#exit

MESA3(config)#exit

MESA3#copy running-config startup-config

MESA3>enable

Password:

MESA3#config terminal

MESA3(config)#router rip

MESA3(config-router)#network 192.168.44.0

MESA3(config-router)#network 10.1.0.0

MESA3(config-router)#network 192.168.100.0

MESA3(config-router)#network 192.168.90.0

MESA3(config-router)#ver 2

MESA3(config-router)#exit

MESA3(config)#exit

MESA3#copy running-config startup-config

Para comprobar la conexión utilizaremos el comando “ping” entre los distintos ordenadores que forman la red y debe mostrarse que los paquetes de datos llegan a sus correspondientes destinos.

martes, 8 de marzo de 2011

Cortafuegos

Un cortafuegos (firewall en inglés) es una parte de un sistema o una red que está diseñada para bloquear el acceso no autorizado, permitiendo al mismo tiempo comunicaciones autorizadas. Se trata de un dispositivo o conjunto de dispositivos configurados para permitir, limitar, cifrar, descifrar, el tráfico entre los diferentes ámbitos sobre la base de un conjunto de normas y otros criterios.

Los cortafuegos se utilizan con frecuencia para evitar que los usuarios de Internet no autorizados tengan acceso a redes privadas conectadas a Internet, especialmente intranets. Todos los mensajes que entren o salgan de la intranet pasan a través del cortafuegos, que examina cada mensaje y bloquea aquellos que no cumplen los criterios de seguridad especificados.

También es frecuente conectar al cortafuegos a una tercera red, llamada Zona desmilitarizada o DMZ, en la que se ubican los servidores de la organización que deben permanecer accesibles desde la red exterior. Un cortafuegos correctamente configurado añade una protección necesaria a la red, pero que en ningún caso debe considerarse suficiente.

Los cortafuegos se utilizan con frecuencia para evitar que los usuarios de Internet no autorizados tengan acceso a redes privadas conectadas a Internet, especialmente intranets. Todos los mensajes que entren o salgan de la intranet pasan a través del cortafuegos, que examina cada mensaje y bloquea aquellos que no cumplen los criterios de seguridad especificados.

También es frecuente conectar al cortafuegos a una tercera red, llamada Zona desmilitarizada o DMZ, en la que se ubican los servidores de la organización que deben permanecer accesibles desde la red exterior. Un cortafuegos correctamente configurado añade una protección necesaria a la red, pero que en ningún caso debe considerarse suficiente.

sábado, 5 de marzo de 2011

Actividad Práctica Nº 11

Programación básica de un router de CISCO con redes LAN.

Esta actividad práctica ha consistido en la creación de una red LAN, la cual está constituida por un router, un switch, un hub y cuatro ordenadores (dos ordenadores para el switch y otros dos ordenadores para el hub).

Los pasos que hemos seguido para dejar en funcionamiento la red han sido los siguientes:

1) Antes de conectar un ordenador a un puerto del switch debemos de realizar los siguientes pasos:

1- Le damos corriente al Switch

2- Esperar a que el LED SYST parpade rápidamente.

3- Pulsamos el botón mode durante 7 segundos (los LED's se encienden), con esto reiniciamos la configuración del Switch.

4- Esperar a que el LED SYST parpadee y pulsamos mode durante 3 segundos.

5- Esperamos unos minutos

6- Conectamos un ordenador a un puerto del Switch y esperamos a que el LED cambie a verde.

2- Esperar a que el LED SYST parpade rápidamente.

3- Pulsamos el botón mode durante 7 segundos (los LED's se encienden), con esto reiniciamos la configuración del Switch.

4- Esperar a que el LED SYST parpadee y pulsamos mode durante 3 segundos.

5- Esperamos unos minutos

6- Conectamos un ordenador a un puerto del Switch y esperamos a que el LED cambie a verde.

2) Posteriormente conectamos el switch y el hub al router, y conectamos dos ordenadores al switch y otros dos ordenadores al hub.

Ø Las direcciones IP y máscara de subred de los ordenadores conectados al switch han sido:

Dirección IP PC0: 192.168.44.1 Máscara de subred: 255.255.255.0

Dirección IP PC1: 192.168.44.2

Ø Las direcciones IP y máscara de subred de los ordenadores conectados al hub han sido:

Dirección IP PC2: 10.1.0.1 Máscara de subred: 255.0.0.0

Dirección IP PC2: 10.1.0.1 Máscara de subred: 255.0.0.0

Dirección IP PC3: 10.1.0.2

Ø La representación gráfica de la conexión realizada será la siguiente:

2) Le asignamos a cada ordenador la puerta de enlace (Gateway), correspondiente a su dirección IP, tal y como muestra la siguiente tabla:

Puerta de enlace PC0: 192.168.44.254

Puerta de enlace PC1: 192.168.44.254

Puerta de enlace PC2: 10.1.0.254

Puerta de enlace PC3: 10.1.0.254

3) Una vez que disponemos de los elementos que forman la red conectados, procederemos a configurar el router utilizando el cable de consola, para ello, seguiremos varios pasos:

Ø Conectamos el cable de consola al puerto serie de un ordenador.

Ø Accedemos al router a través del Hyperterminal, para ello vamos a:

Inicio >Todos los programas >Accesorios > Comunicaciones >Hyperterminal

Ø Una vez allí crearemos una nueva conexión dándole un nombre y un icono a dicha conexión, tal y como muestra la siguiente imagen:

A continuación configuraremos los puertos de la siguiente forma:

Posteriormente empezaremos a programar el router:

Con este paso la red constituida por un router, un switch, un hub y cuatro ordenadores quedará operativa de tal forma que si hacemos ping entre los distintos ordenadores, se observa que los paquetes llegan a su destino sin ningún tipo de problema.

Ø Para la programación procedemos de la siguiente forma:

Router > enable

Router# configure terminal

Router(config)#enable password ciscosystems

Router(config)#enable secret cisco

Router(config)#hostname MESA3

Router# configure terminal

Router(config)#enable password ciscosystems

Router(config)#enable secret cisco

Router(config)#hostname MESA3

MESA3(config)#banner motd "Esta usted accediendo al router MESA3"

MESA3(config)#interface fastethernet 0/0

MESA3(config-if)#IP address 192.168.44.254 255.255.255.0

MESA3(config-if)#exit

MESA3(config)#interface fastethernet 0/1

MESA3(config-if)#IP address 10.1.0.254 255.0.0.0

MESA3(config-if)#exit

MESA3(config)#exit

MESA3# copy running-config startup-config

MESA3(config)#interface fastethernet 0/0

MESA3(config-if)#IP address 192.168.44.254 255.255.255.0

MESA3(config-if)#exit

MESA3(config)#interface fastethernet 0/1

MESA3(config-if)#IP address 10.1.0.254 255.0.0.0

MESA3(config-if)#exit

MESA3(config)#exit

MESA3# copy running-config startup-config

Debido a que el router tenía una contraseña que no conocíamos, tuvimos que proceder a cambiar la contraseña que tenía establecida, así como el nombre del router y un mensaje de bienvenida.

lunes, 28 de febrero de 2011

Cómo poner contraseña a una red wifi

En este video se muestra como configurar el router para poder poner una contraseña de acceso en una red Wifi, además de crear filtros por direción MAC para aumentar la seguridad de dicha red.

lunes, 21 de febrero de 2011

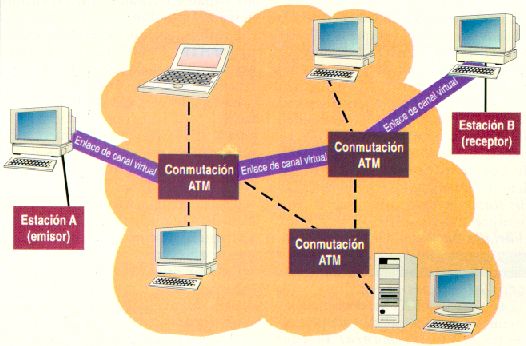

Redes ATM

ATM es una técnica de transmisión de datos orientada a conexión que se basa en la utilización de celdas.

Las celdas poseen un tamaño fijo de 53 bytes: cinco bytes se destinan a tareas de información en la cabecera y el resto a la carga de datos propiamente dicha.

Las redes ATM fueron diseñadas en origen para proporcionar interconexiones de banda ancha entre redes LAN. Se basan sobre todo en las estructuras de jerarquía digital síncrona SDH, para lo que son habituales enlaces con velocidades de 155 a 622 MBps.

Las conexiones en estas redes se realizan mediante canales virtuales, tanto conmutados como permanentes.

Funcionamiento:

Las celdas poseen un tamaño fijo de 53 bytes: cinco bytes se destinan a tareas de información en la cabecera y el resto a la carga de datos propiamente dicha.

Las redes ATM fueron diseñadas en origen para proporcionar interconexiones de banda ancha entre redes LAN. Se basan sobre todo en las estructuras de jerarquía digital síncrona SDH, para lo que son habituales enlaces con velocidades de 155 a 622 MBps.

Las conexiones en estas redes se realizan mediante canales virtuales, tanto conmutados como permanentes.

Funcionamiento:

El componente básico de una red ATM es un switch electrónico especialmente diseñado para transmitir datos a muy alta velocidad. Un switch típico soporta la conexión de entre 16 y 32 nodos. Para permitir la comunicación de datos a alta velocidad la conexión entre los nodos y el switch se realizan por medio de un par de hilos de fibra óptica.

Aunque un switch ATM tiene una capacidad limitada, múltiples switches pueden interconectarse ente si para formar una gran red. En particular, para conectar nodos que se encuentran en dos sitios diferentes es necesario contar con un switch en cada uno de ellos y ambos a su vez deben estar conectados entre si.

Las conexiones entre nodos ATM se realizan en base a dos interfaces diferentes como ya mencionamos, la User to Network Interfaces o UNI se emplea para vincular a un nodo final o «edge device» con un switch. La Network to Network Interfaces o NNI define la comunicación entre dos switches.

Los diseñadores piensan en UNI como la interface para conectar equipos del cliente a la red del proveedor y a NNI como una interface para conectar redes del diferentes proveedores.

domingo, 13 de febrero de 2011

Protocolo X.25

Es un protocolo utilizado principalmente en WAN y, sobre todo, en las redes públicas de transmisión de datos. Funciona por conmutación de paquetes, esto es, que los bloques de datos contienen información del origen y destino de los mismos para que la red los pueda entregar correctamente aunque cada uno circule por un camino diferente.

X.25 es un estándar para el acceso a redes públicas de conmutación de paquetes.

El servicio que ofrece es orientado a conexión (previamente a usar el servicio es necesario realizar una conexión y liberar la conexión cuando se deja de usar el servicio), fiable, en el sentido de que no duplica, ni pierde ni desordena , y ofrece multiplexación, esto es, a través de un único interfaz se mantienen abiertas distintas comunicaciones. El servicio X.25 es un diálogo entre dos entidades DTE Y DCE.

X.25 es un estándar para el acceso a redes públicas de conmutación de paquetes.

El servicio que ofrece es orientado a conexión (previamente a usar el servicio es necesario realizar una conexión y liberar la conexión cuando se deja de usar el servicio), fiable, en el sentido de que no duplica, ni pierde ni desordena , y ofrece multiplexación, esto es, a través de un único interfaz se mantienen abiertas distintas comunicaciones. El servicio X.25 es un diálogo entre dos entidades DTE Y DCE.

- DTE (Data Terminal Equipment): Es lo que utiliza el usuario final (PC con placa X.25 por ejemplo). Es el equipo terminal de datos. Incorpora los niveles 2 y 3.

- DCE (Data Circuit Terminating Equipment): Podemos interpretarlo como un nodo local. A nivel de enlace (LAPB) las conexiones se establecen DTE-DCE. Ahora con el nivel de red, ampliamos las comunicaciones más allá del DCE, que hace de interconexión. Sólo incluye el nivel 1.

Suscribirse a:

Comentarios (Atom)