En este video se muestra como configurar el router para poder poner una contraseña de acceso en una red Wifi, además de crear filtros por direción MAC para aumentar la seguridad de dicha red.

Vistas de página en total

lunes, 28 de febrero de 2011

lunes, 21 de febrero de 2011

Redes ATM

ATM es una técnica de transmisión de datos orientada a conexión que se basa en la utilización de celdas.

Las celdas poseen un tamaño fijo de 53 bytes: cinco bytes se destinan a tareas de información en la cabecera y el resto a la carga de datos propiamente dicha.

Las redes ATM fueron diseñadas en origen para proporcionar interconexiones de banda ancha entre redes LAN. Se basan sobre todo en las estructuras de jerarquía digital síncrona SDH, para lo que son habituales enlaces con velocidades de 155 a 622 MBps.

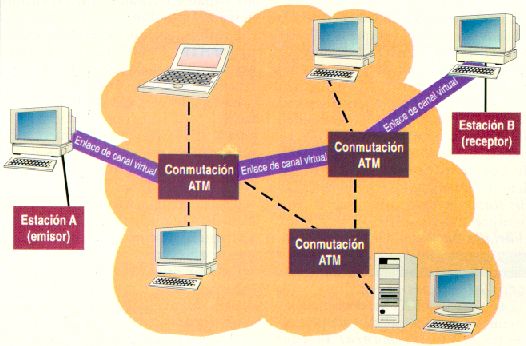

Las conexiones en estas redes se realizan mediante canales virtuales, tanto conmutados como permanentes.

Funcionamiento:

Las celdas poseen un tamaño fijo de 53 bytes: cinco bytes se destinan a tareas de información en la cabecera y el resto a la carga de datos propiamente dicha.

Las redes ATM fueron diseñadas en origen para proporcionar interconexiones de banda ancha entre redes LAN. Se basan sobre todo en las estructuras de jerarquía digital síncrona SDH, para lo que son habituales enlaces con velocidades de 155 a 622 MBps.

Las conexiones en estas redes se realizan mediante canales virtuales, tanto conmutados como permanentes.

Funcionamiento:

El componente básico de una red ATM es un switch electrónico especialmente diseñado para transmitir datos a muy alta velocidad. Un switch típico soporta la conexión de entre 16 y 32 nodos. Para permitir la comunicación de datos a alta velocidad la conexión entre los nodos y el switch se realizan por medio de un par de hilos de fibra óptica.

Aunque un switch ATM tiene una capacidad limitada, múltiples switches pueden interconectarse ente si para formar una gran red. En particular, para conectar nodos que se encuentran en dos sitios diferentes es necesario contar con un switch en cada uno de ellos y ambos a su vez deben estar conectados entre si.

Las conexiones entre nodos ATM se realizan en base a dos interfaces diferentes como ya mencionamos, la User to Network Interfaces o UNI se emplea para vincular a un nodo final o «edge device» con un switch. La Network to Network Interfaces o NNI define la comunicación entre dos switches.

Los diseñadores piensan en UNI como la interface para conectar equipos del cliente a la red del proveedor y a NNI como una interface para conectar redes del diferentes proveedores.

domingo, 13 de febrero de 2011

Protocolo X.25

Es un protocolo utilizado principalmente en WAN y, sobre todo, en las redes públicas de transmisión de datos. Funciona por conmutación de paquetes, esto es, que los bloques de datos contienen información del origen y destino de los mismos para que la red los pueda entregar correctamente aunque cada uno circule por un camino diferente.

X.25 es un estándar para el acceso a redes públicas de conmutación de paquetes.

El servicio que ofrece es orientado a conexión (previamente a usar el servicio es necesario realizar una conexión y liberar la conexión cuando se deja de usar el servicio), fiable, en el sentido de que no duplica, ni pierde ni desordena , y ofrece multiplexación, esto es, a través de un único interfaz se mantienen abiertas distintas comunicaciones. El servicio X.25 es un diálogo entre dos entidades DTE Y DCE.

X.25 es un estándar para el acceso a redes públicas de conmutación de paquetes.

El servicio que ofrece es orientado a conexión (previamente a usar el servicio es necesario realizar una conexión y liberar la conexión cuando se deja de usar el servicio), fiable, en el sentido de que no duplica, ni pierde ni desordena , y ofrece multiplexación, esto es, a través de un único interfaz se mantienen abiertas distintas comunicaciones. El servicio X.25 es un diálogo entre dos entidades DTE Y DCE.

- DTE (Data Terminal Equipment): Es lo que utiliza el usuario final (PC con placa X.25 por ejemplo). Es el equipo terminal de datos. Incorpora los niveles 2 y 3.

- DCE (Data Circuit Terminating Equipment): Podemos interpretarlo como un nodo local. A nivel de enlace (LAPB) las conexiones se establecen DTE-DCE. Ahora con el nivel de red, ampliamos las comunicaciones más allá del DCE, que hace de interconexión. Sólo incluye el nivel 1.

domingo, 6 de febrero de 2011

Protocolo punto a punto (PPP)

Es un protocolo de nivel de enlace estandarizado en el documento RFC 1661. Por tanto, se trata de un protocolo asociado a la pila TCP/IP de uso en Internet. Más conocido por su acrónimo: PPP.

El protocolo PPP permite establecer una comunicación a nivel de enlace entre dos computadoras. Generalmente, se utiliza para establecer la conexión a Internet de un particular con su proveedor de acceso a través de un módem telefónico.Además este protocolo facilita dos funciones importantes:

- Autenticación. Generalmente mediante una clave de acceso.

- Asignación dinámica de IP. Los proveedores de acceso cuentan con un número limitado de direcciones IP y cuentan con más clientes que direcciones. Naturalmente, no todos los clientes se conectan al mismo tiempo. Así, es posible asignar una dirección IP a cada cliente en el momento en que se conectan al proveedor. La dirección IP se conserva hasta que termina la conexión por PPP.

- Establecimiento de conexión. Durante esta fase, una computadora contacta con la otra y negocian los parámetros relativos al enlace usando el protocolo LCP. Usando LCP se negocia el método de autenticación que se va a utilizar, el tamaño de los datagramas, números mágicos para usar durante la autenticación,...

- Autenticación. No es obligatorio. Existen dos protocolos de autenticación. El más básico e inseguro es PAP, aunque no se recomienda dado que manda el nombre de usuario y la contraseña en claro. Un método más avanzado y preferido por muchos ISPs es CHAP, en el cual la contraseña se manda cifrada.

- Configuración de red. En esta fase se negocian parámetros dependientes del protocolo de red que se esté usando. PPP puede llevar muchos protocolos de red al mismo tiempo y es necesario configurar individualmente cada uno de estos protocolos. Para configurar un protocolo de red se usa el protocolo NCP correspondiente.

- Transmisión. Durante esta fase se manda y recibe la información de red. LCP se encarga de comprobar que la línea está activa durante periodos de inactividad.

- Terminación. La conexión puede ser finalizada en cualquier momento y por cualquier motivo.

Suscribirse a:

Comentarios (Atom)