Es un equipo que prueba cable ethernet para categoria 5, 5E y 6 para checar integridad del cableado, conectores, disponibilidad de servicio LAN, capacidad para manejar diversas velocidades de servicios, incluido VoIP (Voz sobre IP) y PoE (power over ethernet). Tambien se puede usar para detectar problemas de cortos, abiertos, diafonia, error en el cableado, longitud del cable, identificacion de cableado y puerto usado en el hub.

Vistas de página en total

viernes, 11 de marzo de 2011

jueves, 10 de marzo de 2011

Actividad Práctica Nº 12

Programación de un router de CISCO con redes LAN y WAN

En esta práctica realizaremos la conexión de tres redes LAN, las cuales conectaremos entre sí mediante la conexión de tres routers. A continuación se muestra un gráfico representativo de dicha actividad:

La red1 que esta conectada al router de la MESA1 está formada por un switch, al cual se le conectan dos ordenadores, y un ordenador conectado directamente al router.

La red2 está conectada al router de la MESA2 y está formada por un switch, al que se le conectarán dos ordenadores, y un módulo AccessPoint (Punto de acceso inalámbrico) que dará servicios a otros dos ordenadores.

La red3 está conectada al router de la MESA3 y está formada por un switch (al que se le conectan dos ordenadores) y un hub (al que se le conectan también dos ordenadores).

Esta red es la que se explica en la práctica anterior, la actividad Nº 11. Es esta red donde yo junto con mi grupo de trabajo, nos centramos en crear esta red. Las otras redes la crearon otro grupo de trabajo.

Una vez que disponemos de los elementos que forman las tres redes conectados, procederemos a configurar el router utilizando el cable de consola, para ello, procederé a explicar el procedimiento que tuve que realizar junto con mi grupo de trabajo (Nos encargamos de la red3 y del router de la MESA3):

Ø Los primeros pasos para la configuración de los routers están explicados en la actividad práctica anterior. No obstante recordaré lo más importante:

Para la programación procedemos de la siguiente forma (suponemos que sabemos la contraseña y no hay que cambiar el nombre del router):

MESA3 > enable

Password:

Password:

MESA3# configure terminal

MESA3(config)#interface fastethernet 0/0

MESA3(config-if)#IP address 192.168.44.254 255.255.255.0

MESA3(config-if)#exit

MESA3(config)#interface fastethernet 0/1

MESA3(config-if)#IP address 10.1.0.254 255.0.0.0

MESA3(config-if)#exit

MESA3(config)#exit

MESA3# copy running-config startup-config

MESA3(config-if)#IP address 192.168.44.254 255.255.255.0

MESA3(config-if)#exit

MESA3(config)#interface fastethernet 0/1

MESA3(config-if)#IP address 10.1.0.254 255.0.0.0

MESA3(config-if)#exit

MESA3(config)#exit

MESA3# copy running-config startup-config

Con esto le hemos indicado al router la dirección IP del puerto fastethernet 0/0 y la dirección del puerto fastethernet 0/1. Así conocerá la subred del switch y la subred del hub.

Cabe recordar que previamente se debe de poner a cada ordenador su IP, máscara de subred y puerta de enlace correspondiente. (Ver gráfico anterior).

Ø A continuación podemos realizar el enrutamiento estático o el enrutamiento dinámico. Antes que nada os mostraré algunas diferencias entre ambos:

El enrutamiento estático, consiste en añadir a cada router las redes que no conoce, para que este la reconozca, para ello introduciremos los siguientes comandos:

MESA3>enable

Password:

MESA3#config terminal

MESA3(config)#ip route 192.168.52.0 255.255.255.0 192.168.100.2

MESA3(config)#ip route 192.168.15.0 255.255.255.0 192.168.90.1

MESA3(config)#ip route 192.168.80.0 255.255.255.0 192.168.100.2

MESA3(config)#ip route 192.168.80.0 255.255.255.0 192.168.90.1

MESA3(config)#router rip

MESA3(config-router)#ver 2

MESA3(config-router)#exit

MESA3(config)#exit

MESA3# copy running-config startup-config

Por el contrario el enrutamiento dinámico consiste en indicarle a cada router las redes que conoce, para ello introduciremos los siguientes comandos:

MESA3>enable

Password:

MESA3#config terminal

MESA3(config)#router rip

MESA3(config-router)#network 192.168.44.0

MESA3(config-router)#network 10.1.0.0

MESA3(config-router)#network 192.168.100.0

MESA3(config-router)#network 192.168.90.0

MESA3(config-router)#ver 2

MESA3(config-router)#exit

MESA3(config)#exit

MESA3#copy running-config startup-config

MESA3>enable

Password:

MESA3#config terminal

MESA3(config)#router rip

MESA3(config-router)#network 192.168.44.0

MESA3(config-router)#network 10.1.0.0

MESA3(config-router)#network 192.168.100.0

MESA3(config-router)#network 192.168.90.0

MESA3(config-router)#ver 2

MESA3(config-router)#exit

MESA3(config)#exit

MESA3#copy running-config startup-config

Para comprobar la conexión utilizaremos el comando “ping” entre los distintos ordenadores que forman la red y debe mostrarse que los paquetes de datos llegan a sus correspondientes destinos.

martes, 8 de marzo de 2011

Cortafuegos

Un cortafuegos (firewall en inglés) es una parte de un sistema o una red que está diseñada para bloquear el acceso no autorizado, permitiendo al mismo tiempo comunicaciones autorizadas. Se trata de un dispositivo o conjunto de dispositivos configurados para permitir, limitar, cifrar, descifrar, el tráfico entre los diferentes ámbitos sobre la base de un conjunto de normas y otros criterios.

Los cortafuegos se utilizan con frecuencia para evitar que los usuarios de Internet no autorizados tengan acceso a redes privadas conectadas a Internet, especialmente intranets. Todos los mensajes que entren o salgan de la intranet pasan a través del cortafuegos, que examina cada mensaje y bloquea aquellos que no cumplen los criterios de seguridad especificados.

También es frecuente conectar al cortafuegos a una tercera red, llamada Zona desmilitarizada o DMZ, en la que se ubican los servidores de la organización que deben permanecer accesibles desde la red exterior. Un cortafuegos correctamente configurado añade una protección necesaria a la red, pero que en ningún caso debe considerarse suficiente.

Los cortafuegos se utilizan con frecuencia para evitar que los usuarios de Internet no autorizados tengan acceso a redes privadas conectadas a Internet, especialmente intranets. Todos los mensajes que entren o salgan de la intranet pasan a través del cortafuegos, que examina cada mensaje y bloquea aquellos que no cumplen los criterios de seguridad especificados.

También es frecuente conectar al cortafuegos a una tercera red, llamada Zona desmilitarizada o DMZ, en la que se ubican los servidores de la organización que deben permanecer accesibles desde la red exterior. Un cortafuegos correctamente configurado añade una protección necesaria a la red, pero que en ningún caso debe considerarse suficiente.

sábado, 5 de marzo de 2011

Actividad Práctica Nº 11

Programación básica de un router de CISCO con redes LAN.

Esta actividad práctica ha consistido en la creación de una red LAN, la cual está constituida por un router, un switch, un hub y cuatro ordenadores (dos ordenadores para el switch y otros dos ordenadores para el hub).

Los pasos que hemos seguido para dejar en funcionamiento la red han sido los siguientes:

1) Antes de conectar un ordenador a un puerto del switch debemos de realizar los siguientes pasos:

1- Le damos corriente al Switch

2- Esperar a que el LED SYST parpade rápidamente.

3- Pulsamos el botón mode durante 7 segundos (los LED's se encienden), con esto reiniciamos la configuración del Switch.

4- Esperar a que el LED SYST parpadee y pulsamos mode durante 3 segundos.

5- Esperamos unos minutos

6- Conectamos un ordenador a un puerto del Switch y esperamos a que el LED cambie a verde.

2- Esperar a que el LED SYST parpade rápidamente.

3- Pulsamos el botón mode durante 7 segundos (los LED's se encienden), con esto reiniciamos la configuración del Switch.

4- Esperar a que el LED SYST parpadee y pulsamos mode durante 3 segundos.

5- Esperamos unos minutos

6- Conectamos un ordenador a un puerto del Switch y esperamos a que el LED cambie a verde.

2) Posteriormente conectamos el switch y el hub al router, y conectamos dos ordenadores al switch y otros dos ordenadores al hub.

Ø Las direcciones IP y máscara de subred de los ordenadores conectados al switch han sido:

Dirección IP PC0: 192.168.44.1 Máscara de subred: 255.255.255.0

Dirección IP PC1: 192.168.44.2

Ø Las direcciones IP y máscara de subred de los ordenadores conectados al hub han sido:

Dirección IP PC2: 10.1.0.1 Máscara de subred: 255.0.0.0

Dirección IP PC2: 10.1.0.1 Máscara de subred: 255.0.0.0

Dirección IP PC3: 10.1.0.2

Ø La representación gráfica de la conexión realizada será la siguiente:

2) Le asignamos a cada ordenador la puerta de enlace (Gateway), correspondiente a su dirección IP, tal y como muestra la siguiente tabla:

Puerta de enlace PC0: 192.168.44.254

Puerta de enlace PC1: 192.168.44.254

Puerta de enlace PC2: 10.1.0.254

Puerta de enlace PC3: 10.1.0.254

3) Una vez que disponemos de los elementos que forman la red conectados, procederemos a configurar el router utilizando el cable de consola, para ello, seguiremos varios pasos:

Ø Conectamos el cable de consola al puerto serie de un ordenador.

Ø Accedemos al router a través del Hyperterminal, para ello vamos a:

Inicio >Todos los programas >Accesorios > Comunicaciones >Hyperterminal

Ø Una vez allí crearemos una nueva conexión dándole un nombre y un icono a dicha conexión, tal y como muestra la siguiente imagen:

A continuación configuraremos los puertos de la siguiente forma:

Posteriormente empezaremos a programar el router:

Con este paso la red constituida por un router, un switch, un hub y cuatro ordenadores quedará operativa de tal forma que si hacemos ping entre los distintos ordenadores, se observa que los paquetes llegan a su destino sin ningún tipo de problema.

Ø Para la programación procedemos de la siguiente forma:

Router > enable

Router# configure terminal

Router(config)#enable password ciscosystems

Router(config)#enable secret cisco

Router(config)#hostname MESA3

Router# configure terminal

Router(config)#enable password ciscosystems

Router(config)#enable secret cisco

Router(config)#hostname MESA3

MESA3(config)#banner motd "Esta usted accediendo al router MESA3"

MESA3(config)#interface fastethernet 0/0

MESA3(config-if)#IP address 192.168.44.254 255.255.255.0

MESA3(config-if)#exit

MESA3(config)#interface fastethernet 0/1

MESA3(config-if)#IP address 10.1.0.254 255.0.0.0

MESA3(config-if)#exit

MESA3(config)#exit

MESA3# copy running-config startup-config

MESA3(config)#interface fastethernet 0/0

MESA3(config-if)#IP address 192.168.44.254 255.255.255.0

MESA3(config-if)#exit

MESA3(config)#interface fastethernet 0/1

MESA3(config-if)#IP address 10.1.0.254 255.0.0.0

MESA3(config-if)#exit

MESA3(config)#exit

MESA3# copy running-config startup-config

Debido a que el router tenía una contraseña que no conocíamos, tuvimos que proceder a cambiar la contraseña que tenía establecida, así como el nombre del router y un mensaje de bienvenida.

lunes, 28 de febrero de 2011

Cómo poner contraseña a una red wifi

En este video se muestra como configurar el router para poder poner una contraseña de acceso en una red Wifi, además de crear filtros por direción MAC para aumentar la seguridad de dicha red.

lunes, 21 de febrero de 2011

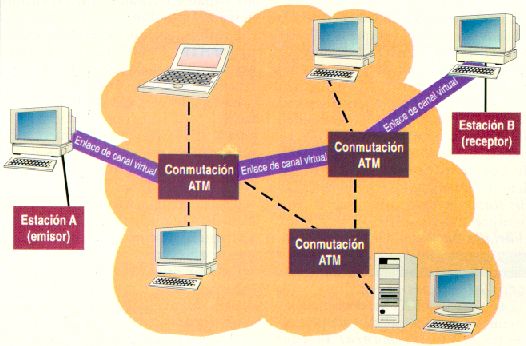

Redes ATM

ATM es una técnica de transmisión de datos orientada a conexión que se basa en la utilización de celdas.

Las celdas poseen un tamaño fijo de 53 bytes: cinco bytes se destinan a tareas de información en la cabecera y el resto a la carga de datos propiamente dicha.

Las redes ATM fueron diseñadas en origen para proporcionar interconexiones de banda ancha entre redes LAN. Se basan sobre todo en las estructuras de jerarquía digital síncrona SDH, para lo que son habituales enlaces con velocidades de 155 a 622 MBps.

Las conexiones en estas redes se realizan mediante canales virtuales, tanto conmutados como permanentes.

Funcionamiento:

Las celdas poseen un tamaño fijo de 53 bytes: cinco bytes se destinan a tareas de información en la cabecera y el resto a la carga de datos propiamente dicha.

Las redes ATM fueron diseñadas en origen para proporcionar interconexiones de banda ancha entre redes LAN. Se basan sobre todo en las estructuras de jerarquía digital síncrona SDH, para lo que son habituales enlaces con velocidades de 155 a 622 MBps.

Las conexiones en estas redes se realizan mediante canales virtuales, tanto conmutados como permanentes.

Funcionamiento:

El componente básico de una red ATM es un switch electrónico especialmente diseñado para transmitir datos a muy alta velocidad. Un switch típico soporta la conexión de entre 16 y 32 nodos. Para permitir la comunicación de datos a alta velocidad la conexión entre los nodos y el switch se realizan por medio de un par de hilos de fibra óptica.

Aunque un switch ATM tiene una capacidad limitada, múltiples switches pueden interconectarse ente si para formar una gran red. En particular, para conectar nodos que se encuentran en dos sitios diferentes es necesario contar con un switch en cada uno de ellos y ambos a su vez deben estar conectados entre si.

Las conexiones entre nodos ATM se realizan en base a dos interfaces diferentes como ya mencionamos, la User to Network Interfaces o UNI se emplea para vincular a un nodo final o «edge device» con un switch. La Network to Network Interfaces o NNI define la comunicación entre dos switches.

Los diseñadores piensan en UNI como la interface para conectar equipos del cliente a la red del proveedor y a NNI como una interface para conectar redes del diferentes proveedores.

domingo, 13 de febrero de 2011

Protocolo X.25

Es un protocolo utilizado principalmente en WAN y, sobre todo, en las redes públicas de transmisión de datos. Funciona por conmutación de paquetes, esto es, que los bloques de datos contienen información del origen y destino de los mismos para que la red los pueda entregar correctamente aunque cada uno circule por un camino diferente.

X.25 es un estándar para el acceso a redes públicas de conmutación de paquetes.

El servicio que ofrece es orientado a conexión (previamente a usar el servicio es necesario realizar una conexión y liberar la conexión cuando se deja de usar el servicio), fiable, en el sentido de que no duplica, ni pierde ni desordena , y ofrece multiplexación, esto es, a través de un único interfaz se mantienen abiertas distintas comunicaciones. El servicio X.25 es un diálogo entre dos entidades DTE Y DCE.

X.25 es un estándar para el acceso a redes públicas de conmutación de paquetes.

El servicio que ofrece es orientado a conexión (previamente a usar el servicio es necesario realizar una conexión y liberar la conexión cuando se deja de usar el servicio), fiable, en el sentido de que no duplica, ni pierde ni desordena , y ofrece multiplexación, esto es, a través de un único interfaz se mantienen abiertas distintas comunicaciones. El servicio X.25 es un diálogo entre dos entidades DTE Y DCE.

- DTE (Data Terminal Equipment): Es lo que utiliza el usuario final (PC con placa X.25 por ejemplo). Es el equipo terminal de datos. Incorpora los niveles 2 y 3.

- DCE (Data Circuit Terminating Equipment): Podemos interpretarlo como un nodo local. A nivel de enlace (LAPB) las conexiones se establecen DTE-DCE. Ahora con el nivel de red, ampliamos las comunicaciones más allá del DCE, que hace de interconexión. Sólo incluye el nivel 1.

domingo, 6 de febrero de 2011

Protocolo punto a punto (PPP)

Es un protocolo de nivel de enlace estandarizado en el documento RFC 1661. Por tanto, se trata de un protocolo asociado a la pila TCP/IP de uso en Internet. Más conocido por su acrónimo: PPP.

El protocolo PPP permite establecer una comunicación a nivel de enlace entre dos computadoras. Generalmente, se utiliza para establecer la conexión a Internet de un particular con su proveedor de acceso a través de un módem telefónico.Además este protocolo facilita dos funciones importantes:

- Autenticación. Generalmente mediante una clave de acceso.

- Asignación dinámica de IP. Los proveedores de acceso cuentan con un número limitado de direcciones IP y cuentan con más clientes que direcciones. Naturalmente, no todos los clientes se conectan al mismo tiempo. Así, es posible asignar una dirección IP a cada cliente en el momento en que se conectan al proveedor. La dirección IP se conserva hasta que termina la conexión por PPP.

- Establecimiento de conexión. Durante esta fase, una computadora contacta con la otra y negocian los parámetros relativos al enlace usando el protocolo LCP. Usando LCP se negocia el método de autenticación que se va a utilizar, el tamaño de los datagramas, números mágicos para usar durante la autenticación,...

- Autenticación. No es obligatorio. Existen dos protocolos de autenticación. El más básico e inseguro es PAP, aunque no se recomienda dado que manda el nombre de usuario y la contraseña en claro. Un método más avanzado y preferido por muchos ISPs es CHAP, en el cual la contraseña se manda cifrada.

- Configuración de red. En esta fase se negocian parámetros dependientes del protocolo de red que se esté usando. PPP puede llevar muchos protocolos de red al mismo tiempo y es necesario configurar individualmente cada uno de estos protocolos. Para configurar un protocolo de red se usa el protocolo NCP correspondiente.

- Transmisión. Durante esta fase se manda y recibe la información de red. LCP se encarga de comprobar que la línea está activa durante periodos de inactividad.

- Terminación. La conexión puede ser finalizada en cualquier momento y por cualquier motivo.

domingo, 30 de enero de 2011

Armarios de distribución

Los armarios son una parte muy importante del cableado estructurado ya que albergan en su interior los paneles de interconexión, los latiguillos de interconexión, la electrónica de red y otros elementos auxiliares como soporte eléctrico, sistema de refrigeración, guía latiguillos,etc.

Las dimensiones de los armarios están normalizadas.

Los armarios más utilizados tienen un ancho interior de 19'' (482mm).

La altura interior de los armarios se especifica en unidades básicas conocidas como unidades U, de longitud 50 mm. Así se hablará de armarios de 24 U o de guía latiguillos de 2 U.

La profundidad de los armarios dependerá de los equipos que se quieran instalar en su interior de la cantidad de cable que alberguen.

Clasificación de los armarios:

-Armarios de menos de 12 U. Normalmente se instalan en paredes, sólo disponen de acceso por la puerta delantera y admiten poca flexibilidad interior.

-Armarios de 12 a 24 U. Se comercializan en formato de un cuerpo y en formato de dos cuerpos (articulado por el medio) permitiendo así un acceso cómodo al interior.

-Armarios mayores de 24 U. Estos armarios se instalan en el suelo. Es habitual que lleven ruedas. Normalmente permiten el acceso por varia scaras, soportan sistemas de ventilación y admiten gran flexibilidad en el dezplazamiento interno de carriles.

En el mercado existen también armarios de pequeñas dimensiones y anchos inferiores a 19'' conocidos como miniRack, que se comercializan para pequeñas oficinas.

Las dimensiones de los armarios están normalizadas.

Los armarios más utilizados tienen un ancho interior de 19'' (482mm).

La altura interior de los armarios se especifica en unidades básicas conocidas como unidades U, de longitud 50 mm. Así se hablará de armarios de 24 U o de guía latiguillos de 2 U.

La profundidad de los armarios dependerá de los equipos que se quieran instalar en su interior de la cantidad de cable que alberguen.

Clasificación de los armarios:

-Armarios de menos de 12 U. Normalmente se instalan en paredes, sólo disponen de acceso por la puerta delantera y admiten poca flexibilidad interior.

-Armarios de 12 a 24 U. Se comercializan en formato de un cuerpo y en formato de dos cuerpos (articulado por el medio) permitiendo así un acceso cómodo al interior.

-Armarios mayores de 24 U. Estos armarios se instalan en el suelo. Es habitual que lleven ruedas. Normalmente permiten el acceso por varia scaras, soportan sistemas de ventilación y admiten gran flexibilidad en el dezplazamiento interno de carriles.

En el mercado existen también armarios de pequeñas dimensiones y anchos inferiores a 19'' conocidos como miniRack, que se comercializan para pequeñas oficinas.

domingo, 23 de enero de 2011

Actividad nº 10

Programación de un Switch LAN de Cisco

1- Simular con Packet Tracert la configuración del switch LAN 2960 Catalyst, de Cisco.

Para simular esta práctica, ejecutamos Packet Tracert y creamos dos redes VLAN (VLAN1 ,VLAN2) cada una de ellas con tres ordenadores. Se utilizará un Switch LAN 2960 Catalyst de Cisco.

A continuación, debemos de asignar cada ordenador a una VLAN.

2- Configurar la base de datos de las dos VLAN a realizar.

Para crear las VLAN, hacemos clic en el Switch y posteriormente seleccionamos la pestaña Config. (Ver imagen):

A continuación, hacemos clic en VLAN DATABASE, en la cual podemos ver las VLAN existentes.

La primera VLAN que vamos a utilizar es default (VLAN1) y la segunda VLAN la vamos a crear, para ello en VLAN Number escribimos el número (en nuestro caso 2) y posteriormente en VLAN Name escribimos el nombre d ela VLAN (en nuestro caso vlan2) y por último hacemos clic en el botón "add".

Una vez creadas las dos VLAN, debemos de asignar cada ordenador a una VLAN. Para ello dentro de INTERFACE nos encontramos con todos los puertos (FastEthernet). Como en la simulación hemos utilizado 6 ordenadores en total, vamos a asignar los tres primeros puertos (FastEthernet1, FastEthernet2, FastEthernet3) a la VLAN1 y los puertos 4, 5 y 6, a la VLAN2.

Para realizar la configuración de los puertos, hacemos clic en las pestañas FastEthernet y podemos ver a qué VLAN pertenece, para cambiarlo solo debemos de hacer clic donde pone VLAN y seleccinamos la VLAN a la que estará asignada ese puerto.

3- Realizar la conexión a nivel 3, con "ping", de un host de la misma VLAN y aislamiento con un host de la otra VLAN.

Antes de realizar la conexión a nivel 3, debemos de asignar a cada host una IP, para ello hacemos clic en el ordenar determinado, aparecerá una ventana y hacemos clic en la pestaña Desktop y acontinuación en IP Configuration.

En nuestro caso la IP asignada es: 192.168.0.1 para el primer host; 192.168.0.2 para el segundo host; y así sucesivamente.

Una vez terminada la asignación de IP's, pasamos realizar la conexión a nivel 3, con "ping", de un host de la misma VLAN y aislamiento con un host de la otra VLAN.

Si queremos comprobar la conexión del Host 1, hacemos clic en el PC 1, luego en la pestaña Desktop y por último en Command Prompt, donde escribiremos: ping (espacio) seguido del número IP de los PC'S que pertenecen a su misma VLAN1 (192.168.0.2// 192.168.0.3) y comprobamos como perfectamente hay conexión. Si por el contrario hacemos ping seguido de las IP's de los PC'S que no pertenecen a su VLAN1, sino que pertenecen a VLAN2(192.168.0.4// 192.168.0.5// 192.168.0.6) ,no habrá conexión.

4- Cablear, programar y comprobar el sistema de red con al menos dos ordenadores en cada VLAN.

1- Le damos corriente al Switch

2- Esperar a que el LED SYST parpade rápidamente.

3- Pulsamos el botón mode durante 7 segundos (los LED's se encienden), con esto reiniciamos la configuración del Switch.

4- Esperar a que el LED SYST parpadee y pulsamos mode durante 3 segundos.

5- Esperamos unos minutos

6- Conectamos un ordenador a un puerto del Switch y esperamos a que el LED cambie a verde.

7- En nuestro navegador ponemos en la URL: 10.0.0.1 y nos aparecerá la ventana principal del Switch.

Switch>enable

Switch#config

Configuring from terminal, memory, or network [terminal]? terminal

Enter configuration commands, one per line. End with CNTL/Z.

Switch(config)#vlan 2

Switch(config-vlan)#name VLAN2

Switch(config-vlan)#exit

Switch(config)#interface fastethernet0/4

Switch(config-if)#switchport access vlan 2

Switch(config-if)#exit

Switch(config)#interface fastethernet0/5

Switch(config-if)#switchport access vlan 2

Switch(config-if)#exit

Switch(config)#interface fastethernet0/6

Switch(config-if)#switchport access vlan 2

Switch(config-if)#exit

Switch(config)#exit

Switch#

%SYS-5-CONFIG_I: Configured from console by console

1- Simular con Packet Tracert la configuración del switch LAN 2960 Catalyst, de Cisco.

Para simular esta práctica, ejecutamos Packet Tracert y creamos dos redes VLAN (VLAN1 ,VLAN2) cada una de ellas con tres ordenadores. Se utilizará un Switch LAN 2960 Catalyst de Cisco.

A continuación, debemos de asignar cada ordenador a una VLAN.

2- Configurar la base de datos de las dos VLAN a realizar.

Para crear las VLAN, hacemos clic en el Switch y posteriormente seleccionamos la pestaña Config. (Ver imagen):

A continuación, hacemos clic en VLAN DATABASE, en la cual podemos ver las VLAN existentes.

La primera VLAN que vamos a utilizar es default (VLAN1) y la segunda VLAN la vamos a crear, para ello en VLAN Number escribimos el número (en nuestro caso 2) y posteriormente en VLAN Name escribimos el nombre d ela VLAN (en nuestro caso vlan2) y por último hacemos clic en el botón "add".

Una vez creadas las dos VLAN, debemos de asignar cada ordenador a una VLAN. Para ello dentro de INTERFACE nos encontramos con todos los puertos (FastEthernet). Como en la simulación hemos utilizado 6 ordenadores en total, vamos a asignar los tres primeros puertos (FastEthernet1, FastEthernet2, FastEthernet3) a la VLAN1 y los puertos 4, 5 y 6, a la VLAN2.

Para realizar la configuración de los puertos, hacemos clic en las pestañas FastEthernet y podemos ver a qué VLAN pertenece, para cambiarlo solo debemos de hacer clic donde pone VLAN y seleccinamos la VLAN a la que estará asignada ese puerto.

3- Realizar la conexión a nivel 3, con "ping", de un host de la misma VLAN y aislamiento con un host de la otra VLAN.

Antes de realizar la conexión a nivel 3, debemos de asignar a cada host una IP, para ello hacemos clic en el ordenar determinado, aparecerá una ventana y hacemos clic en la pestaña Desktop y acontinuación en IP Configuration.

En nuestro caso la IP asignada es: 192.168.0.1 para el primer host; 192.168.0.2 para el segundo host; y así sucesivamente.

Una vez terminada la asignación de IP's, pasamos realizar la conexión a nivel 3, con "ping", de un host de la misma VLAN y aislamiento con un host de la otra VLAN.

Si queremos comprobar la conexión del Host 1, hacemos clic en el PC 1, luego en la pestaña Desktop y por último en Command Prompt, donde escribiremos: ping (espacio) seguido del número IP de los PC'S que pertenecen a su misma VLAN1 (192.168.0.2// 192.168.0.3) y comprobamos como perfectamente hay conexión. Si por el contrario hacemos ping seguido de las IP's de los PC'S que no pertenecen a su VLAN1, sino que pertenecen a VLAN2(192.168.0.4// 192.168.0.5// 192.168.0.6) ,no habrá conexión.

4- Cablear, programar y comprobar el sistema de red con al menos dos ordenadores en cada VLAN.

1- Le damos corriente al Switch

2- Esperar a que el LED SYST parpade rápidamente.

3- Pulsamos el botón mode durante 7 segundos (los LED's se encienden), con esto reiniciamos la configuración del Switch.

4- Esperar a que el LED SYST parpadee y pulsamos mode durante 3 segundos.

5- Esperamos unos minutos

6- Conectamos un ordenador a un puerto del Switch y esperamos a que el LED cambie a verde.

7- En nuestro navegador ponemos en la URL: 10.0.0.1 y nos aparecerá la ventana principal del Switch.

8- En Management interface ponemos 1 y rellenamos los campos de IP Adress, Default Gateway, Password y Subnet Mask.

9- Desconectamos el cable y conectamos ahora el cable de consola, iniciamos Hyperterminal, y configuramos para 9600 baudios, 8 bits de datos, sin paridad, 1 bit de parada y sin control de flujo.

10- En Hyperterminal programamos el Switch:

Switch>enable

Switch#config

Configuring from terminal, memory, or network [terminal]? terminal

Enter configuration commands, one per line. End with CNTL/Z.

Switch(config)#vlan 2

Switch(config-vlan)#name VLAN2

Switch(config-vlan)#exit

Switch(config)#interface fastethernet0/4

Switch(config-if)#switchport access vlan 2

Switch(config-if)#exit

Switch(config)#interface fastethernet0/5

Switch(config-if)#switchport access vlan 2

Switch(config-if)#exit

Switch(config)#interface fastethernet0/6

Switch(config-if)#switchport access vlan 2

Switch(config-if)#exit

Switch(config)#exit

Switch#

%SYS-5-CONFIG_I: Configured from console by console

- enable para acceder a la privilegios avanzados

- config para acceder al modo configuracion con privilegios

- interface fastethernet 0/4 (puerto 4 del switch 0), para poner cada puerto en una VLAN.

- switchport access vlan 2 , para indicarle que queremos poner el puerto en la VLAN 2.

11- Comprobamos con el comando "ping" ( Antes hay que poner a cada ordenador una IP que este en la misma red que el Switch) como existe conexión entre los ordenadores que pertenecen a la misma VLAN y no existe conexión con los ordenadores de distinta VLAN.

sábado, 22 de enero de 2011

Comparativa: HUB GH 4080 SE de Genius// Switch Ethernet TL-SF 1024 TP-Link// Switch Catalyst C2960 24- TTL de Cisco

En el Switch TP-Link nos encontramos con 24 puertos con autonegociación a 10/100 Mbps con conectores RJ45, mientras que en el HUB de Genius dispone de 8 puertos 10Base-T + 1 puerto 10Base-2, con conectores RJ45 y un conector BNC.

Por otro lado tenemos el Switch de Cisco que dispone, a diferencia de los anteriores, 24 puertos 10Base-T/100Base-TX + 2 puertos 10Base-T/100Base-TX/1000Base-T, con conectores RJ-45.

En cuanto a los precios encontramos ciertas diferencias. El Switch de Cisco ronda los 600 euros, mientras que el Switch TO-Link ronda los 55 euros y el HUB de Genius ronda los 50 euros.

En mi opinión el Switch de Cisco es claramente deseable, ya que ofrecen rendimiento, administración y escalabilidad, se puede encontrar equipos Ethernet, Fast Ethernet y con opciones modulares las cuales permiten adaptarlos a las necesidades del negocio. También dispone de innumerables opciones de programación, además de la gran cantidad de estándares y normas que cumple.

jueves, 20 de enero de 2011

Switch Catalyst C2960 24-TTL

La familia Catalyst de Cisco es una completísima línea de switches de alto rendimiento diseñados para ayudar a los usuarios a que pasen de forma sencilla de las redes LAN compartidas tradicionales a redes completamente conmutadas. Los switches Catalyst de Cisco ofrecen un amplio espectro para aplicaciones de usuarios, desde switches para pequeños grupos de trabajo hasta switches multicapa para aplicaciones empresariales escalables en el centro de datos o en el backbone. Los switches Catalyst ofrecen rendimiento, administración y escalabilidad, se puede encontrar equipos Ethernet, Fast Ethernet y con opciones modulares las cuales permiten adaptarlos a las necesidades del negocio.

- MPN: WS-C2960-24TT-L

- Tipo de dispositivo: Conmutador - 24 puertos - Gestionado

- Montaje en rack - 1U

- Ports: 24 x 10/100 + 2 x 10/100/1000

- Tamaño de tabla de dirección MAC: 8K de entradas

- Protocolo de gestión remota: SNMP 1, RMON 1, RMON 2, RMON 3, RMON 9, Telnet, SNMP 3, SNMP 2c, HTTP, HTTPS, SSH, SSH-2

- Método de autentificación: RADIUS, TACACS+, Secure Shell v.2 (SSH2)

- Características: Conmutación Layer 2, auto-sensor por dispositivo, negociación automática, concentración de enlaces, soporte VLAN, señal ascendente automática (MDI/MDI-X automático), snooping IGMP, soporte para Syslog, Alerta de correo electrónico, snooping DHCP, soporte de Port Aggregation Protocol (PAgP), soporte de Trivial File Transfer Protocol (TFTP), soporte de Access Control List (ACL), Quality of Service (QoS)

- Cumplimiento de normas: IEEE 802.3, IEEE 802.3u, IEEE 802.3z, IEEE 802.1D, IEEE 802.1Q, IEEE 802.3ab, IEEE 802.1p, IEEE 802.3x, IEEE 802.3ad (LACP), IEEE 802.1w, IEEE 802.1x, IEEE 802.1s, IEEE 802.3ah, IEEE 802.1ab (LLDP)

- Memoria RAM: 64 MB

- Memoria Flash: 32 MB Flash

- Indicadores de estado: Actividad de enlace, velocidad de transmisión del puerto, modo puerto duplex, alimentación, tinta OK, sistema

- Interfaces:

- 24 x 10Base-T/100Base-TX - RJ-45

- 2 x 10Base-T/100Base-TX/1000Base-T - RJ-45

- Dispositivo de alimentación: Fuente de alimentación - interna

- Voltaje necesario: CA 120/230 V ( 50/60 Hz )

- Consumo eléctrico en funcionamiento: 28 vatios

- Contector de sistema de alimentación redundante (RPS)

- MTBF (tiempo medio entre errores): 407,707 hora(s)

- Cumplimiento de normas: CE, certificado FCC Clase A, TUV GS, cUL, NOM, VCCI Class A ITE, IEC 60950, EN55024, EN55022 Class A, CSA 22.2 No. 60950, FCC Part 15, MIC, UL 1950 Third Edition, UL 60950-1, EN 60950-1

- Software / requisitos del sistema

- Software incluido: Cisco LAN Base software

- Temperatura mínima de funcionamiento: -5 °C

- Temperatura máxima de funcionamiento: 45 °C

Conmutador Ethernet TL-SF1024 TP-Link

El Conmutador Ethernet TL-SF1024 de 24 puertos a 10/100Mbps está diseñado para SoHo (pequeña oficina, oficina en casa) o usuarios de grupos de trabajo.

El diseño de la carcasa de metal para montar en rack unido a un suministro eléctrico interno.

El diseño de la carcasa de metal para montar en rack unido a un suministro eléctrico interno.

Función:

* Soporta IEEE 802.3x control de flujo para el modo Full Duplex y contrapresión para modo half-duplex

* Compatible con la dirección MAC de auto-aprendizaje y auto-envejecimiento

* indicadores LED para el monitoreo de la alimentación, enlace, actividad, 100Mbps

* estándar de 19 pulgadas de montaje en bastidor de acero caso

* Fuente de alimentación interna universal

* indicadores LED para el monitoreo de la alimentación, enlace, actividad, 100Mbps

* estándar de 19 pulgadas de montaje en bastidor de acero caso

* Fuente de alimentación interna universal

Especificaciones:

| Normas y Protocolos | IEEE802.3, 802.3u, 802.3x, CSMA/CD, TCP/IP |

| Funciones básicas | Rendimiento a velocidad de cable |

| Dirección MAC con autoaprendizaje y autoenvejecimiento | |

| Control de flujo IEEE802.3X para modo Full-duplex y backpressure para modo Half-duplex | |

| Ancho de banda en Backbound | 4.8Gbps |

| Tabla de direcciones MAC | 8k |

| Velocidad de reenvío | 10Base-T: 14880pps/puerto 100Base-TX: 148800pps/puerto |

| Método de transmisión | Store-and-Forward (almacenamiento y retransmisión) |

| Puertos | 24 Puertos RJ45 con autonegociación a 10/100Mbps (Auto MDI/MDIX) |

| Medios de Red | 10Base-T: Cable UTP categoría 3, 4, 5 (máximo 100m) EIA/TIA-568 100Ù STP (máximo 100m) 100Base-Tx: Cable UTP categoría 5, 5e (máximo 100m) EIA/TIA-568 100Ù STP (máximo 100m) |

| Indicadores LED | Encendido, Conexión/Actividad, 100Mbps |

| Seguridad y Emisiones | FCC, CE |

| Dimensiones (ancho x profundidad x altura) | 17.3*7.1*1.7 in. (440*180*44 mm) |

| Medio Ambiente | Temperatura de funcionamiento 0℃ ~ 40℃ (32℉~104℉) Temperatura de Almacenamiento -40℃ ~ 70℃ (-40℉~158℉) Humedad de Funcionamiento: 10% ~90%, No condensada Humedad de Almacenamiento: 5% ~90%, No condensada |

| Potencia | 100-240VAC, 50/60Hz |

Hub GH 4080 SE

El hub GH 4080 SE ha sido diseñado siguiendo la tendencia de pequeño tamaño y menor peso. Con su atractivo diseño, no solo se trata de un hub de la más alta fiabilidad, sino que está también considerado como el equipo más atractivo para la oficina moderna. El modelo GH 4080 SE incluye 8 puertos UTP, soporta un puerto BNC para conexión en eje de cable fino y un puerto UTP conectable para la conexión hub-a-hub. Permite la reconversión de datos sin distorsión de la señal. Trabajando con este hub familiar, los usuarios disfrutarán de una total flexibilidad en la conexión a red.

Especificaciones:

- MPN: K9617321

- Tipo de dispositivo: Hub - 8 puertos

- Puertos: 8 x 10Base-T + 1 x 10Base-2

- Cumplimiento de normas: IEEE 802.3

- Indicadores de estado: Actividad de enlace, estado de colisión, ancho de banda utilización %, alimentación, condivisión puerto

- Interfaces:

- 8 x 10Base-T - RJ-45 - 8

- 1 x 10Base-2 - BNC - 1

- Dispositivo de alimentación: Adaptador de corriente - externa

- Voltaje necesario: CA 120/230 V ( 50/60 Hz )

- Cumplimiento de normas: EPA Energy Star

lunes, 17 de enero de 2011

miércoles, 12 de enero de 2011

Elementos del Cableado Estructurado

1. Cableado Horizontal

El cableado horizontal incorpora el sistema de cableado que se extiende desde la salida de área de trabajo de telecomunicaciones (Work Area Outlet, WAO) hasta el cuarto de telecomunicaciones.

2. Cableado del Backbone (Vertical)

El propósito del cableado del backbone es proporcionar interconexiones entre cuartos de entrada de servicios del edificio, cuartos de equipo y cuartos de telecomunicaciones. El cableado del backbone incluye la conexión vertical entre pisos en edificios de varios pisos. El cableado del backbone incluye medios de transmisión (cable), puntos principales e intermedios de conexión cruzada y terminaciones mecánicas.

El propósito del cableado del backbone es proporcionar interconexiones entre cuartos de entrada de servicios del edificio, cuartos de equipo y cuartos de telecomunicaciones. El cableado del backbone incluye la conexión vertical entre pisos en edificios de varios pisos. El cableado del backbone incluye medios de transmisión (cable), puntos principales e intermedios de conexión cruzada y terminaciones mecánicas.

3. Cuarto de Telecomunicaciones

Un cuarto de telecomunicaciones es el área en un edificio utilizada para el uso exclusivo de equipo asociado con el sistema de cableado de telecomunicaciones. El espacio del cuarto de comunicaciones no debe ser compartido con instalaciones eléctricas que no sean de telecomunicaciones. El cuarto de telecomunicaciones debe ser capaz de albergar equipo de telecomunicaciones, terminaciones de cable y cableado de interconexión asociado.

El diseño de cuartos de telecomunicaciones debe considerar, además de voz y datos, la incorporación de otros sistemas de información del edificio tales como televisión por cable (CATV), alarmas, seguridad, audio y otros sistemas de telecomunicaciones.

Un cuarto de telecomunicaciones es el área en un edificio utilizada para el uso exclusivo de equipo asociado con el sistema de cableado de telecomunicaciones. El espacio del cuarto de comunicaciones no debe ser compartido con instalaciones eléctricas que no sean de telecomunicaciones. El cuarto de telecomunicaciones debe ser capaz de albergar equipo de telecomunicaciones, terminaciones de cable y cableado de interconexión asociado.

El diseño de cuartos de telecomunicaciones debe considerar, además de voz y datos, la incorporación de otros sistemas de información del edificio tales como televisión por cable (CATV), alarmas, seguridad, audio y otros sistemas de telecomunicaciones.

4. Cuarto de Equipo

El cuarto de equipo es un espacio centralizado de uso específico para equipo de telecomunicaciones tal como central telefónica, equipo de cómputo y/o conmutador de video. Los cuartos de equipo se consideran distintos de los cuartos de telecomunicaciones por la naturaleza, costo, tamaño y/o complejidad del equipo que contienen. Los cuartos de equipo incluyen espacio de trabajo para personal de telecomunicaciones.

El cuarto de equipo es un espacio centralizado de uso específico para equipo de telecomunicaciones tal como central telefónica, equipo de cómputo y/o conmutador de video. Los cuartos de equipo se consideran distintos de los cuartos de telecomunicaciones por la naturaleza, costo, tamaño y/o complejidad del equipo que contienen. Los cuartos de equipo incluyen espacio de trabajo para personal de telecomunicaciones.

5. Cuarto de Entrada de Servicios

El cuarto de entrada de servicios consiste en la entrada de los servicios de telecomunicaciones al edificio, incluyendo el punto de entrada a través de la pared y continuando hasta el cuarto o espacio de entrada. El cuarto de entrada puede incorporar el "backbone" que conecta a otros edificios en situaciones de campus.

El cuarto de entrada de servicios consiste en la entrada de los servicios de telecomunicaciones al edificio, incluyendo el punto de entrada a través de la pared y continuando hasta el cuarto o espacio de entrada. El cuarto de entrada puede incorporar el "backbone" que conecta a otros edificios en situaciones de campus.

6. Sistema de Puesta a Tierra y Puenteado

El sistema de puesta a tierra y puenteado establecido en el estándar ANSI/TIA/EIA-607 es un componente importante de cualquier sistema de cableado estructurado moderno.

lunes, 10 de enero de 2011

Cableado estructurado

Hasta hace unos años para cablear un edificio se usaban distintos sistemas independientes unos de otros. Esto llevaba a situaciones como el tener una red bifilar para voz (telefonía normalmente), otra distinta para megafonía, otra de conexión entre ordenadores, etc. Con esta situación se dificulta mucho el mantenimiento y las posibles ampliaciones del sistema.

Un sistema de cableado estructurado es una red de cables y conectores en número, calidad y flexibilidad de disposición suficientes que nos permita unir dos puntos cualesquiera dentro del edificio para cualquier tipo de red (voz, datos o imágenes). Consiste en usar un solo tipo de cable para todos los servicios que se quieran prestar y centralizarlo para facilitar su administración y mantenimiento.

Ventajas del cableado estructurado:

- El sistema de cableado estructurado nos va permitir hacer convivir muchos servicios en nuestra red (voz, datos, vídeo, etc.) con la misma instalación, independientemente de los equipos y productos que se utilicen.

|

|

|

|

|

|

|

Pinche en los siguientes enlaces para saber más sobre cableado estructurado:

Suscribirse a:

Comentarios (Atom)